Die Entdeckung von BlueBorne durch Armis Labs, ein führendes IoT-Sicherheitsunternehmen aus Palo Alto, Kalifornien, markiert einen Meilenstein in der Cybersicherheit. Diese Bluetooth-basierte Hijacking-Infektion überträgt sich kabellos und betrifft Smartphones, Desktops und IoT-Geräte unter Android, iOS, Windows und Linux.

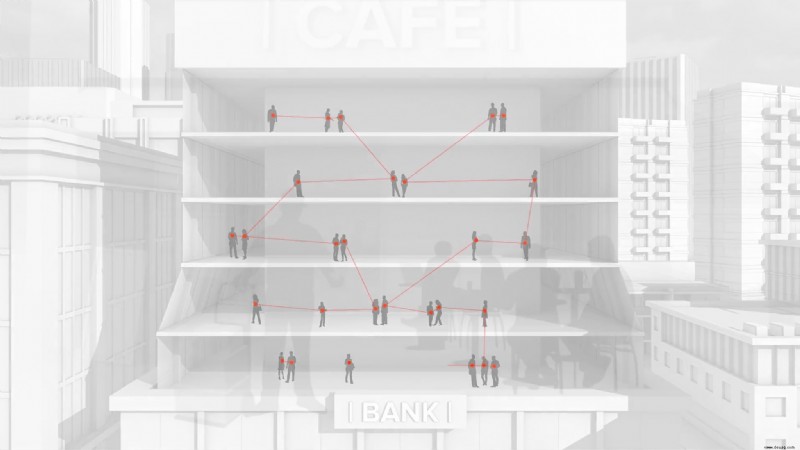

BlueBorne ermöglicht Angreifern die vollständige Kontrolle über infizierte Geräte, Zugriff auf Unternehmensdaten und Netzwerke sowie die Ausbreitung von Malware. Besonders alarmierend: Die Infektion springt über Bluetooth-Verbindungen, ohne dass eine Kopplung notwendig ist – selbst Geräte im nicht sichtbaren Modus sind gefährdet. Der sicherste Schutz: Bluetooth komplett deaktivieren.

Auch wenn BlueBorne selbst keinen direkten Schaden verursacht, nutzt es acht Zero-Day-Schwachstellen aus. Armis Labs hat diese in Labortests bestätigt und warnt vor weiteren Lücken. Für detaillierte Analysen empfehlen wir das Whitepaper von Armis oder ihr YouTube-Video.

BlueBorne: Wie hoch ist das Risiko?

Laut Armis Labs birgt BlueBorne "verheerende Auswirkungen" für Geräte und Netzwerke. Es greift den schwächsten Punkt an und breitet sich drahtlos aus, da Bluetooth-Protokolle in Betriebssystemen priorisiert werden. Angreifer können Eingaben übernehmen, Dateien stehlen und isolierte Netzwerke infiltrieren – ein Albtraum für Hacker.

BlueBorne: Was wird getan?

Weltweit gibt es rund 8,2 Milliarden Bluetooth-fähige Geräte – von IoT-Gadgets über Smartphones bis zu medizinischen Systemen. Armis arbeitet mit Google, Microsoft, Apple, Samsung und Linux zusammen. Apple meldet keine Lücken seit dem 9. August; Google und Microsoft haben Patches veröffentlicht (Stand 12. September). Linux plant Updates, Samsung hat nicht reagiert – Android-Geräte sind via Google meist gesichert.

BlueBorne: Welche Geräte sind anfällig?

Trotz Patches bleiben viele Geräte ungeschützt durch verspätete Updates. iOS bis 9.3.5 und Apple TV vor 7.2.2 sind betroffen – updaten Sie auf iOS 10 oder neuer. Alle Windows ab Vista brauchen den Microsoft-Patch vom 12. September. Linux-Geräte mit BlueZ ab 3.3-rc1 und Tizen (z. B. Samsung Gear S3, Smart-TVs) sind gefährdet. Android (außer Bluetooth Low Energy) bis vor dem Patch vom 9. September: Aktualisieren Sie umgehend.

Siehe auch: Sicherheitslücken in drahtlosen Spritzeninfusionspumpen, Equifax-Webseite mit Malware oder Apples Auseinandersetzung mit dem FBI bezüglich iPhone-Hacks.