Was ist Spoofing?

Spoofing ist eine Art Betrug, bei dem Hacker versuchen, an Ihre persönlichen Daten, Passwörter und Bankdaten zu gelangen, indem sie vorgeben, ein legitimes Unternehmen, Ihr Freund oder eine andere zuverlässige Quelle zu sein. Cyberkriminelle verwenden normalerweise die Namen großer und vertrauenswürdiger Organisationen, um Sie zum Handeln zu bewegen. Sie machen Sie glauben, dass die Informationen, die Sie per E-Mail, SMS oder Anruf erhalten, vertrauenswürdig sind, und Sie bemerken es möglicherweise nicht einmal, wenn Sie anfangen, Ihre Daten preiszugeben oder Malware herunterzuladen.

Im Jahr 2016 verlor einer der weltweit größten Hersteller von Drähten und Elektrokabeln, die Leoni AG, 44,6 Millionen US-Dollar durch Online-Betrüger.

Um diese Art von Angriffen zu vermeiden, sollten Sie wissen, wie Spoofing funktioniert und wie Sie verhindern können, dass Angriffe mit Ihnen oder Ihrem Unternehmen spielen.

Welche Arten von Spoofing gibt es?

Spoofing-Angriffe gibt es in vielen Formen. Aber bei allen verlassen sich Cyberkriminelle auf die Naivität ihrer Opfer. Lass uns genauer hinschauen.

E-Mail-Spoofing

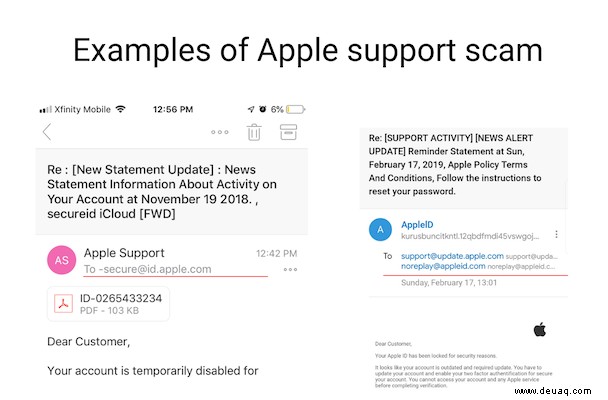

E-Mail-Spoofing tritt auf, wenn der Angreifer eine E-Mail-Nachricht verwendet, um Sie glauben zu machen, dass sie von einer bekannten Quelle stammt. Diese E-Mails können schädliche Anhänge oder Links zu infizierten Websites enthalten. Das Endziel jeder E-Mail ist es, Zugang zu Ihren persönlichen Daten zu erhalten oder Sie für einen gefälschten Dienst bezahlen zu lassen.

Wie erkennt man E-Mail-Spoofing?

Normalerweise enthalten solche E-Mails eine Kombination aus irreführenden Merkmalen:

- Falsche Absenderadresse. Es sieht so aus, als käme es von jemandem, dem Sie vertrauen:einem Unternehmen, Freund, Kollegen usw.

- Viele Tippfehler. Betrüger verbringen nicht viel Zeit mit dem Korrekturlesen, seien Sie also vorsichtig bei ungewöhnlichen Satzkonstruktionen und Grammatikfehlern.

- Das Branding kann unterschiedlich sein. Achten Sie genau auf das Logo, die Schriftart, die Farben usw. eines Unternehmens

Wie kann man das Spoofing von E-Mails von Ihrer E-Mail-Adresse stoppen?

Die Regel ist einfach:doppelt prüfen. Jede E-Mail, die nach Ihrem Passwort, Ihrer Sozialversicherungsnummer oder anderen persönlichen Informationen fragt, könnte ein Trick sein.

Website-Spoofing

Beim Website-Spoofing entwerfen Betrüger gefälschte Webseiten, die wie eine legitime aussehen. Beispielsweise könnten Angreifer eine gefälschte Version der Website einer beliebten Bank erstellen, um Sie dazu zu bringen, Ihre Finanzinformationen herauszugeben. Sobald Sie sich mit Ihrer ID und Ihrem Passwort anmelden, könnten Betrüger diese Informationen stehlen und auf Ihre Konten zugreifen.

Bitte beachten Sie, dass eine gefälschte Website nicht dasselbe ist wie eine gehackte Website. Wenn die Website gehackt wird, wird die echte Website von Cyberkriminellen kompromittiert und verändert. Im Gegenteil, beim Website-Spoofing geht es darum, eine neue Webseite zu erstellen, die ein ähnliches Aussehen und eine ähnliche URL wie eine legitime Website hat.

Anrufer-ID-Spoofing

Dies ist eine Art Spoofing, bei dem Betrüger die Telefonnummer, von der sie anrufen, fälschen, in der Hoffnung, dass Sie den Anruf entgegennehmen. Diese Anrufe kommen von einer bestimmten Nummer – entweder einer, die Ihnen bekannt ist, oder einer, die den bestimmten geografischen Standort angibt. Angreifer könnten Sie sogar davon überzeugen, dass sie jemand von einer Bank sind, und nach Ihren Passwörtern, Kontoinformationen und mehr fragen.

Spoofing von Textnachrichten

Wie E-Mail- und Anrufer-ID-Spoofing wird SMS-Spoofing verwendet, um Sie glauben zu machen, dass die Nachricht, die Sie erhalten, von einer vertrauenswürdigen Person oder Organisation stammt. Es kann Sie auffordern, auf den Link in der Nachricht zu klicken, eine bestimmte Telefonnummer anzurufen oder andere Maßnahmen zu ergreifen, die Angreifer von Ihnen verlangen.

Wie kann man SMS-Spoofing verhindern?

Niemand kann 100 % sicher vor SMS-Spoofing sein. Seien Sie nur vorsichtig, wenn Sie Nachrichten beantworten und wo Sie Ihre Telefonnummer angeben – einige Dienste sind möglicherweise nicht sicher.

IP-Spoofing

Während sich E-Mail-Spoofing auf den Benutzer konzentriert, zielt Internet Protocol (IP)-Spoofing auf ein Netzwerk ab. Angreifer erstellen IP-Pakete mit einer falschen IP-Adresse, um vorzugeben, ein legitimer Absender zu sein. Diese Art von Spoofing wird am häufigsten bei Denial-of-Service-Angriffen verwendet.

ARP-Spoofing

Beim Spoofing des Adressauflösungsprotokolls (ARP) sitzt der Cyberkriminelle unbemerkt in Ihrem Netzwerk und versucht, seine IP-Adresse zu knacken. Einmal drin, fängt der Hacker Informationen zu und von Ihrem Computer ab. Um Ihr System zu überlasten und ein Herunterfahren zu verursachen, kann der Kriminelle mehrere IP-Adressen verwechseln und an Sie weiterleiten. Diese DoS-Angriffe können die Server von Unternehmen zum Absturz bringen und einige Vorgänge unterbrechen.

DNS-Server-Spoofing

Das Domain Name System (DNS) ist ein System, das Domainnamen mit IP-Adressen verknüpft. Geräte, die eine Verbindung zum Internet herstellen, verlassen sich auf das DNS, um URLs, E-Mail-Adressen usw. aufzulösen. Bei einem DNS-Server-Spoofing-Angriff modifiziert eine böswillige Partei den Server, um einen bestimmten Domänennamen an eine andere IP-Adresse umzuleiten. In den meisten Fällen ist diese neue IP-Adresse mit Malware infiziert. DNS-Server-Spoofing-Angriffe werden häufig verwendet, um Viren und Würmer zu verbreiten.

Es ist erwähnenswert, dass Google dabei ist, gefälschte Domains aus seiner Suchmaschine zu entfernen, aber ein Auge auf Websites zu haben, wird Ihnen helfen, DNS-Spoofing zu identifizieren.

GPS-Spoofing

GPS-Spoofing wird eher in der Kriegsführung oder von Spielern eingesetzt, als dass es auf einzelne Verbraucher abzielt, aber es gibt solche Technologien, die jeden angreifbar machen. Also, wie funktioniert es?

Beim GPS-Spoofing wird versucht, einen GPS-Empfänger zu täuschen, indem ein gefälschtes Signal vom Boden aus gesendet wird. Infolgedessen zeigen alle Navigatoren den falschen Standort an. Es kann verwendet werden, um Autos, Yachten zu entführen, Drohnen oder Seeleute zu verwirren. Wer es tut und warum, ist ein bisschen mysteriös, aber diese Art von Angriff hat viele praktische Vorteile.

Wie man Spoofing-Angriffe stoppt

Fügen Sie diese Methoden zu Ihrem Cyber-Arsenal hinzu, um Spoofing-Angriffe zu verhindern und Ihren Mac sicher zu halten.

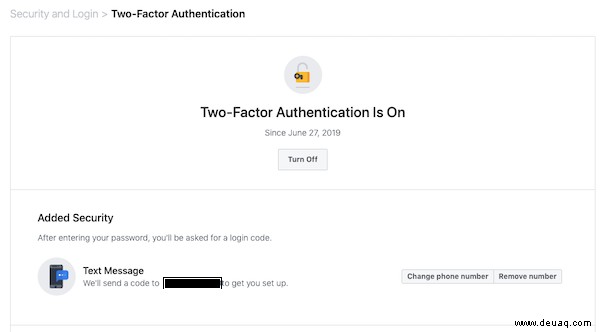

Tipp 1:Bleiben Sie bei der Zwei-Faktor-Authentifizierung

Denken Sie daran, Passwörter halten unerwünschte Besucher von Ihren Konten fern. Aus diesem Grund ist die Zwei-Faktor-Authentifizierung eine der effektivsten verfügbaren Abwehrmaßnahmen, wenn es um den Schutz geht. Es stärkt die Anmeldesicherheit, indem es die zweite Information erfordert – normalerweise einen temporären Code, der von Ihrem Telefon geliefert wird.

Beim Einrichten der Zwei-Faktor-Authentifizierung erlauben die meisten Dienste die Verwendung von Textnachrichten. Bei der Anmeldung erhalten Sie einen Bestätigungscode auf Ihrem Mobilgerät. Sie müssen nur diesen Code eingeben, um zu bestätigen, dass Sie versuchen, sich anzumelden.

So sieht die Zwei-Faktor-Authentifizierung in Facebook aus:

Tipp 2:Geben Sie Ihre persönlichen Daten nicht online preis

Hier sind ein paar einfache Dinge, die Sie beachten sollten:

- Geben Sie online nicht unnötigerweise Ihr Geburtsdatum, den Namen Ihres Lieblingshaustiers oder den Mädchennamen Ihrer Mutter preis – diese Dinge werden oft als grundlegende Sicherheitsfragen verwendet.

- Geben Sie keine persönlichen Informationen auf Websites sozialer Netzwerke preis.

- Geben Sie Ihre Passwörter und andere sensible Daten nicht weiter.

- Wenn Sie gebeten werden, ein Profil von sich selbst auszufüllen, geben Sie keine unnötigen persönlichen Informationen an.

Tipp 3:Klicken Sie nicht auf unbekannte Links oder Anhänge

E-Mail ist ein wichtiger Anlass zur Sorge im Hinblick auf die Verbreitung von Malware. Daher müssen Sie mit allen Briefen, die Sie erhalten, vorsichtig sein. Öffnen Sie keine Dateianhänge, wenn Sie die Person nicht kennen, von der die Nachricht stammt, löschen Sie sie einfach. Klicken Sie außerdem niemals auf unbekannte Links, da diese möglicherweise Malware auf Ihren Mac herunterladen. Alle persönlichen Informationen, die Sie preisgeben, könnten jemandem helfen, Ihre Identität zu stehlen.

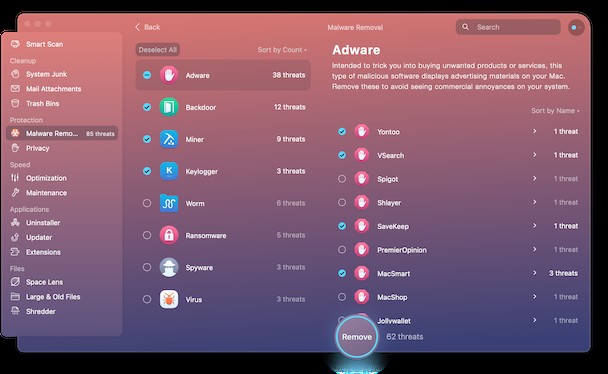

Tipp 4:Installieren Sie Anti-Malware-Software

Wenn Sie vermuten, dass ein Link, auf den Sie geklickt haben, etwas auf Ihren Mac heruntergeladen hat, führen Sie einen gründlichen Scan Ihres Systems mit einem Tool wie CleanMyMac X durch. Das Malware-Entfernungsmodul kann leicht bösartige DMGs und andere Dateien erkennen, zu deren Download Sie verleitet wurden. Mithilfe von CleanMyMac X können Sie Ihr System ganz einfach vor Würmern, Viren, Minern und anderen Malware-Bedrohungen schützen.

Befolgen Sie diese einfachen Schritte, um einen Malware-Scan auf Ihrem Mac auszuführen:

- Laden Sie die kostenlose Version von CleanMyMac X herunter (Apple-notarisierte Version)

- Öffnen Sie die App und wählen Sie die Registerkarte Malware-Entfernung.

- Klicken Sie auf Scannen.

- Klicken Sie auf Entfernen, um die gefundenen Bedrohungen zu entfernen.

Darüber hinaus verfügt CleanMyMac X über eine Echtzeit-Malware-Überwachungsfunktion. Es überprüft Ihr System auf verdächtige Aktivitäten und informiert Sie über potenzielle Bedrohungen. Diese Funktion läuft im Hintergrund und kümmert sich rund um die Uhr um Ihr System.

Für zusätzlichen Schutz besuchen Sie das Datenschutzmodul von CleanMyMac. Mit seiner Hilfe können Sie Ihren Browserverlauf zusammen mit Spuren Ihrer Online- und Offline-Aktivitäten sofort entfernen.

Wie Sie sehen, verfügt CleanMyMac X über viele nützliche Tools, um Ihren Mac zu schützen. Es wird in mehr als 185 Ländern verwendet und macht Macs so gut wie neu. Beachten Sie, dass die Anwendung von Apple notariell beglaubigt ist und auf der neuesten macOS-Version reibungslos läuft. Probieren Sie es aus – jemand muss Ihren Mac schützen.

Tipp 5:Bleiben Sie besonders wachsam

Spoofing kann manchmal leicht zu erkennen sein, aber nicht immer. Cyberkriminelle verwenden ausgeklügelte Methoden, um Sie auszutricksen, daher müssen Sie immer vorsichtig sein. Achten Sie genau auf die Webadressen der Websites, die Sie besuchen, Links, die Sie öffnen, Anrufe, die Sie erhalten. Vorsicht ist Ihr größter Schutz.

Mit diesen Präventionsmethoden und starker Anti-Malware-Software können Sie Spoofing-Angriffe stoppen und Ihre persönlichen Daten intakt halten. Bleiben Sie gesund!